การสื่อสารด้าน Zero Trust กับระดับผู้บริหารองค์กร

แนวคิดเกี่ยวกับ Zero Trust ถูกพูดถึงอย่างมากมายตลอด 2 – 3 ปีที่ผ่านมา หลายองค์กรพยายามศึกษา ทำความเข้าใจ เพื่อที่จะได้ดำเนินการตามแนวทางได้อย่างถูกต้อง การกำหนดกลยุทธ์ด้าน Zero Trust สำหรับองค์กรจึงเป็นสิ่งที่สำคัญที่ผู้บริหารด้าน IT จำเป็นต้องเข้าใจและดำเนินการได้อย่างเหมาะสม กลยุทธ์ที่สร้างขึ้นมาควรครอบคลุมตั้งแต่การกำหนดสถาปัตยกรรมด้าน Zero Trust การสร้าง Cybersecurity Program และการสร้างมาตรการควบคุมด้านความมั่นคงปลอดภัยที่สอดคล้องกับแนวคิดนี้ แนวคิด Zero Trust สามารถนำไปประยุกต์ใช้ได้ทั้งระบบ IT/OT ประโยชน์ที่องค์กรได้รับคือการยกระดับความมั่นคงปลอดภัย การปรับปรุงกระบวนการทางธุรกิจ รวมทั้งการลดต้นทุนการดำเนินการด้านการรักษาความมั่นคงปลอดภัย

ภายในงาน Thailand National Cyber Week 2023 ที่จัดขึ้นเมื่อวันที่ 17 – 18 กุมภาพันธ์ 2023 ที่ผ่านมา ซึ่งเป็นการจัดงานด้านความมั่นคงปลอดภัยทางไซเบอร์ครั้งแรกในประเทศไทย หนึ่งในหัวข้อที่ถูกนำขึ้นมาบรรยายมากที่สุดเป็นอันดับต้นๆ คือ Zero Trust ซึ่งในบทความนี้ได้สรุปสาระสำคัญของการเสวนากลุ่มย่อย – แนวทางการจัดทำกลยุทธ์ด้าน Zero Trust สำหรับผู้บริหารระดับสูง โดย ดร. ศุภกร กังพิศดาร Managing Director – Cyber Elite และ Mr. Heng Mok – CISO Zscaler ที่นำข้อมูลที่เป็นประโยชน์สำหรับธุรกิจระดับองค์กรที่ต้องการสร้าง Zero Trust ให้ง่ายขึ้น

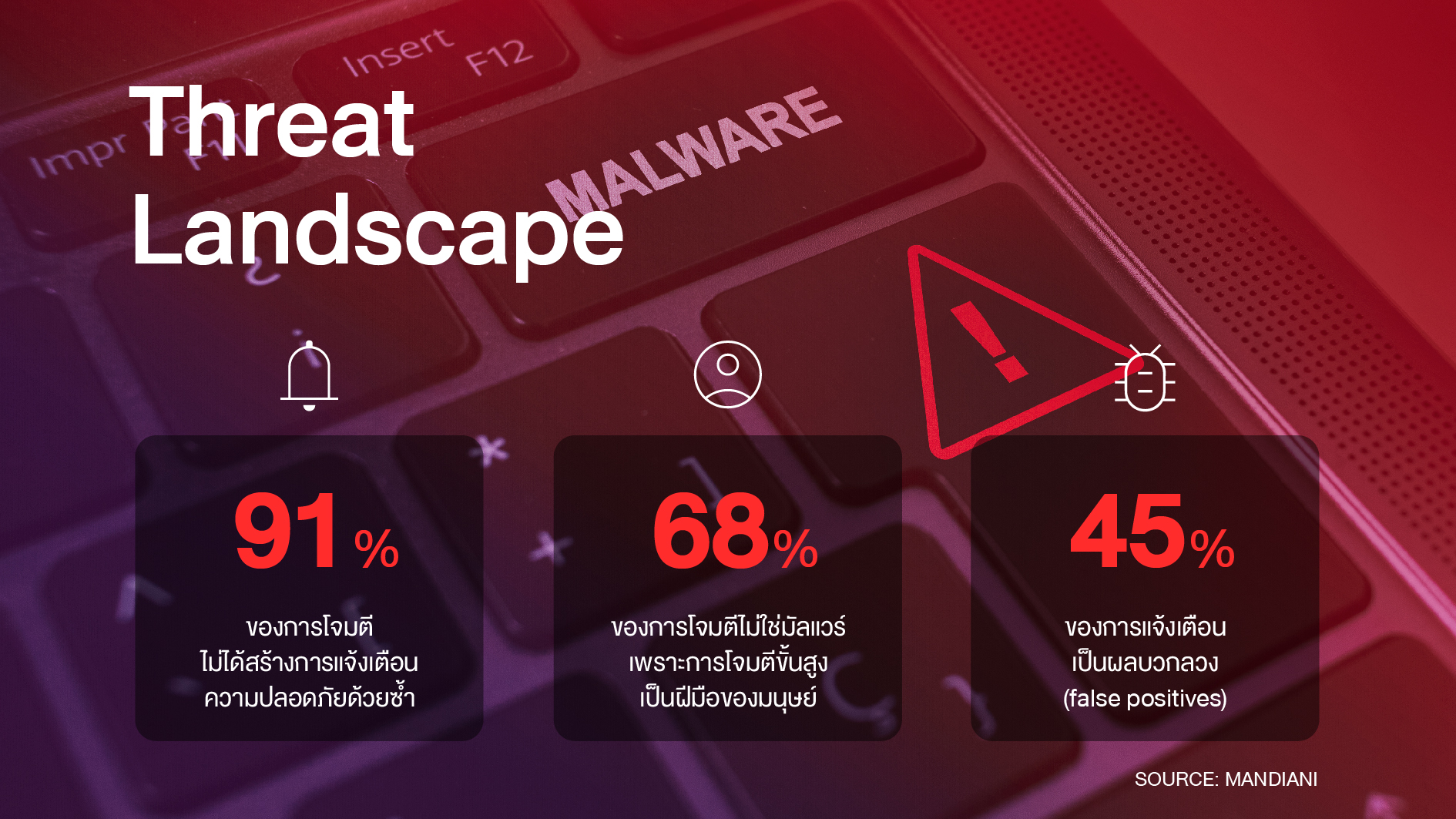

Threat Landscape

รูปแบบภัยคุกคามของ Cybersecurity วิธีการโจมตีแบบไหนที่ใช้เยอะที่สุด ซึ่งอาจเกิดจากบุคลากร อุปกรณ์ทั้งภายในและภายนอกองค์กร ด้วยความตั้งใจหรือไม่ตั้งใจก็ตาม เพื่อให้องค์กรได้ปรับกลยุทธ์รับมือกับภัยความเสี่ยงที่อยู่บนความไม่แน่นอนได้ทันท่วงทีที่มาจาก Externally Facing Assets, Supply Chain, Remote Workers, Authentication Infrastructure และ Unpatched (On-prem / Cloud) ซึ่งที่กล่าวมาคือสิ่งที่ธุรกิจต่างๆ จะต้องเผชิญกับภัยคุกคามทางไซเบอร์ที่ยากจะคาดเดา

Zero Trust คืออะไร?

Zero Trust คือ แนวคิดการลดความเสี่ยงสำหรับองค์กรธุรกิจที่สำคัญที่สุด ซึ่งเป็นมากกว่าเทคโนโลยี Zero Trust เป็นเฟรมเวิร์กสำหรับการรักษาความปลอดภัยองค์กรในโลกคลาวด์และมือถือที่ยืนยันว่าไม่มีผู้ใช้หรือแอปพลิเคชันใดคู่ควรที่จะเชื่อถือได้เลย แม้ว่าอุปกรณ์ใดจะเชื่อมต่อกับเครือข่ายที่ได้รับอนุญาตสิทธิ์ระดับองค์กร หรือแม้ว่าอุปกรณ์เหล่านั้นจะผ่านการยืนยันก่อนหน้านี้แล้วก็ตาม “อย่าไว้ใจ ตรวจสอบเสมอ” (never trust, always verify) เพราะฉะนั้น Transformative Re-imaging คือวิธีที่ธุรกิจระดับองค์กรจะสามารถจัดการความปลอดภัยทางไซเบอร์เพื่อให้สอดคล้องกับวิธีการทำธุรกิจของคุณได้

ประโยชน์ของ Zero Trust

Zero Trust สามารถยกระดับความมั่นคงปลอดภัย การปรับปรุงกระบวนการทางธุรกิจ รวมทั้งการลดต้นทุนการดำเนินการด้านการรักษาความมั่นคงปลอดภัยได้ ซึ่ง Zero Trust ที่สมบูรณ์แบบจะต้องสามารถระบุตัวตนของผู้ใช้และอุปกรณ์ได้อย่างชัดเจน ระบุสิทธิ์การเข้าถึงที่เหมาะสม และมีความเสี่ยงลดลงในทุกมิติ

แนวคิดการรักษาความปลอดภัยแบบ Zero trust คือ “อย่าไว้ใจ ตรวจสอบเสมอ” ซึ่งหมายความว่าอุปกรณ์ใด บุคคลใดจะเข้าถึงแหล่งข้อมูลจะต้องผ่านการตรวจสอบเสมอ แม้ว่าอุปกรณ์นั้นๆ จะเคยผ่านการเชื่อมต่อกับเครือข่ายที่ได้รับอนุญาตมาก่อนแล้วก็ตาม การสร้างการมองเห็นสามารถปลดล็อกความไม่ไว้ใจเหล่านี้ออกไปจากองค์กรได้ดีที่สุด เราจะไม่สามารถบริหารจัดการในสิ่งที่มองไม่เห็นได้เลย นี่คือสิ่งแรกที่องค์กรควรเริ่มต้นและทำให้เกิดขึ้นในระบบนิเวศทั้งภายในและภายนอกองค์กร เพื่อต่อยอดกระบวนการวิเคราะห์ระดับภัยคุกคามได้อย่างแม่นยำ

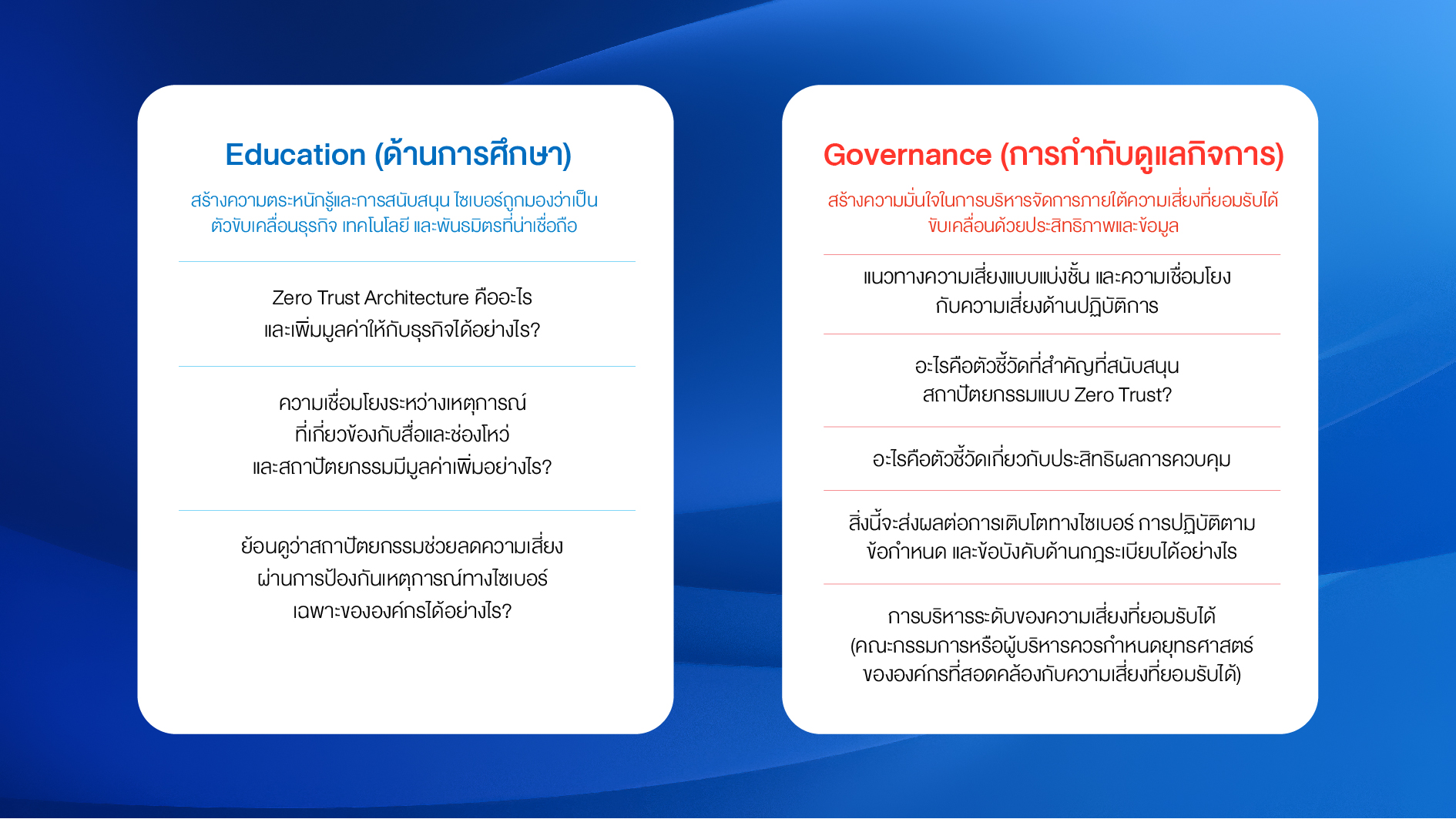

การสื่อสารด้าน Zero Trust กับระดับผู้บริหารองค์กร

การทำความเข้าใจในบริบทให้กระจ่างกับสิ่งที่เกี่ยวข้องกับคณะกรรมการและอุตสาหกรรม เพื่อศึกษาความเสี่ยงที่อาจจะตกเป็นเป้าการโจมตี สู่การกำกับดูแลให้องค์กรมีความมั่นคงปลอดภัยด้วยการปรับใช้ Zero Trust

บทสรุป

การปรับใช้ Zero Trust ส่งผลกระทบโดยตรงต่อผู้ใช้ ทำให้ทีมไซเบอร์ได้รับโอกาสในการเป็นพันธมิตรที่ยอดเยี่ยมเพื่อนำไปสู่การปรับปรุงประสบการณ์ของพวกเขา การสื่อสารให้ระดับผู้บริหารองค์กรตระหนักรู้ความสำคัญของการปกป้องสินทรัพย์และข้อมูลทางธุรกิจจากการโจมตีทางไซเบอร์ บางองค์กรไม่เคยให้ความสำคัญเพราะไม่เคยสัมผัสประสบการณ์การถูกคุกคามมาก่อน แต่ในความเป็นจริงคุณอาจจะถูกโจมตีโดยที่คุณไม่รู้ตัวเลยเป็นได้

การวางกรอบ Zero Trust เป็นกลยุทธ์การรักษาความปลอดภัยทางไซเบอร์เพื่อลดความเสี่ยงทางธุรกิจเป็นวิธีที่จำเป็นในการทำให้ผู้บริหารระดับสูงขององค์กรสังเกตเห็นประโยชน์และความสำคัญ CISO มักเผชิญกับปัญหาในการสื่อสารกับผู้บริหารระดับสูงและคณะกรรมการบริหารในภาษาที่พวกเขาสามารถเข้าใจได้ การอธิบายภาษาด้านเทคนิคให้เป็นภาษาทางธุรกิจที่ระดับผู้บริหารคุ้นเคยเป็นเรื่องไม่ง่าย แต่เมื่อใดที่ผู้บริหารระดับสูงตระหนักได้ว่า “คุณจะไม่สามารถกู้คืนข้อมูลกลับมาได้และคุณไม่สามารถย้อนเวลากลับไปแก้ไขมันได้อีก เพื่อให้เสมือนว่าการโจมตีครั้งนั้นไม่เคยเกิดขึ้นมาก่อน” ด้วยการเข้าถึงทรัพยากรทั้งหมดได้อย่างปลอดภัยไม่ว่าจะอยู่ที่ใด การควบคุมการเข้าถึงอยู่บนพื้นฐาน “จำเป็นต้องรู้” และมีการบังคับใช้อย่างเคร่งครัด การรับส่งข้อมูลทั้งหมดได้รับการตรวจสอบและบันทึก เครือข่ายได้รับการออกแบบจากภายในสู่ภายนอกและได้รับการตรวจสอบทุกอย่างเพราะ “ไม่เคยไว้วางใจอะไรได้เลย”

อ่านบทความฉบับเต็มได้ที่ >> https://www.techtalkthai.com/ncsa-thncw-2023-zero-trust-by-cyber-elite/